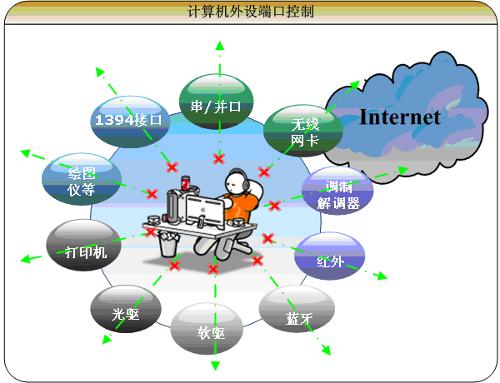

在計算機網絡信息管理與服務的框架下,保障計算機系統的安全至關重要。網絡端口作為計算機與外界通信的“門戶”,若管理不當,極易成為攻擊者入侵的通道。因此,科學地關閉非必要或不安全的端口,是構建基礎安全防線、提升信息管理效能的關鍵措施。

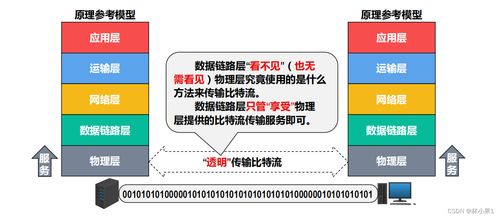

一、 理解網絡端口與安全風險

網絡端口是操作系統為不同網絡服務和應用分配的通信端點。每個端口對應一項服務(如HTTP服務通常使用80端口)。端口可分為三類:

- 知名端口(0-1023):通常分配給系統級核心服務,如FTP(21)、SSH(22)、HTTP(80)。

- 注冊端口(1024-49151):分配給用戶安裝的應用程序。

- 動態/私有端口(49152-65535):通常用于臨時通信。

安全風險在于,許多端口默認是開放的。攻擊者利用端口掃描工具,可以發現這些開放端口及其對應的服務,進而探測服務漏洞發起攻擊,如通過未加密的Telnet(23)端口竊取憑證,或利用存在漏洞的SMB(445)端口傳播勒索病毒。

二、 核心原則:最小權限與按需開放

信息安全管理的一個核心原則是“最小權限原則”。應用于端口管理,即:僅開放業務絕對必需的端口,其他所有端口應保持關閉狀態。 這能顯著減少系統的“攻擊面”。例如,一臺普通的辦公電腦,若無需提供網頁或文件共享服務,則應關閉80、443、445、139等端口。

三、 實踐步驟:如何識別與關閉端口

步驟1:盤點與識別開放端口

在采取行動前,必須先了解當前系統的端口開放狀況。

- Windows系統:以管理員身份運行命令提示符,輸入

netstat -an命令。該命令會列出所有活動的連接和監聽端口。結合-o參數(netstat -ano)可以查看占用端口的進程ID(PID),便于定位具體程序。 - Linux/macOS系統:在終端中使用

netstat -tuln或更現代的ss -tuln命令。

步驟2:分析端口必要性

對照列表,逐一確認每個監聽端口對應的應用程序及其必要性。例如:

- 必須保留:遠程管理所需的SSH(22)或RDP(3389)(但應限制訪問源IP并強化認證)。

- 通常可關閉:陳舊的、不安全的協議端口,如Telnet(23)、NetBIOS(137-139),以及非必要的文件共享端口(445)。

- 根據用途決定:數據庫端口(如MySQL的3306)、開發調試端口等,僅在需要時開啟。

步驟3:關閉端口的具體方法

關閉端口本質上是停止其對應的服務或阻止其通信。主要方法有:

- 通過操作系統防火墻(最常用、最推薦):

- Windows防火墻:進入“控制面板”->“Windows Defender 防火墻”->“高級設置”。在“入站規則”中,可以創建新規則來“阻止”特定端口(TCP/UDP)的連接。更佳實踐是,先禁用所有入站連接,再僅為需要的服務創建“允許”規則。

- Linux防火墻:使用

iptables或firewalld(如CentOS/RHEL)或ufw(如Ubuntu)命令進行配置。例如,使用ufw deny 23來禁止Telnet端口。

- 停止并禁用相關服務:

- 如果端口由某個系統服務開啟(如Windows中的“Server”服務會打開445端口),而您確定不需要該服務,可以直接停止并禁用該服務。

- Windows:運行

services.msc,找到對應服務(根據步驟1查到的PID或服務名),將其啟動類型改為“禁用”,并停止服務。

- Linux:使用

systemctl stop [服務名]和systemctl disable [服務名]。

- 卸載不必要應用程序:某些端口由第三方軟件開啟。如果不再需要該軟件,徹底卸載是最根本的解決方式。

步驟4:驗證與審計

修改配置后,再次使用 netstat 或端口掃描工具(如 nmap 掃描本機 nmap -sT -p- localhost)進行檢查,確認目標端口已處于關閉或過濾狀態。應將端口審計納入常規信息安全檢查流程。

四、 在網絡信息管理服務中的整合應用

對于企業級的計算機網絡信息管理與服務,端口管理不應是單點操作,而應融入整體安全策略:

- 制定統一的端口管理策略:明確各類服務器和終端允許開放的端口清單。

- 利用集中化管理工具:通過域策略、統一端點管理(UEM)或安全配置管理(SCM)工具,批量下發防火墻策略,確保策略一致性。

- 結合網絡層防護:在邊界防火墻、下一代防火墻(NGFW)或入侵防御系統(IPS)上設置嚴格的訪問控制列表(ACL),從網絡入口處攔截對高危端口的訪問。

- 持續監控與響應:部署安全信息和事件管理(SIEM)系統,收集防火墻和系統日志,對異常端口掃描或連接嘗試進行告警和調查。

五、 注意事項

- 操作前備份:對防火墻規則或服務配置進行重大修改前,建議創建系統還原點或備份配置文件。

- 謹慎操作,避免自鎖:在遠程管理服務器時,關閉端口(如SSH或RDP)可能導致失去連接。務必在本地控制臺操作,或先配置好允許特定IP訪問的規則后再實施限制。

- 動態端口與端口偽裝:某些應用(如FTP被動模式)會使用動態端口,需注意防火墻的關聯設置。網絡地址轉換(NAT)也能起到隱藏內部端口的作用。

- 關閉端口非萬能:它屬于邊界防護,不能替代系統補丁更新、強密碼策略、反病毒軟件、最小化安裝等縱深防御措施。

****

系統性地關閉非必要網絡端口,是踐行主動防御、落實最小權限原則的基礎環節,能有效提升單機乃至整個網絡環境的安全基線。將其規范化為計算機網絡信息管理與服務的常態化工作,是構筑堅實網絡安全防線的第一步,也是抵御外部威脅、保障數據資產安全不可或缺的基石。